Viento a favor para el futuro del proyecto

Quiero tomarme un momento para hablar sobre el rediseño del portal. Greyhat.cl ha sido una página con muchos matices que ha evolucionado distintos estilos a lo largo de los años, pero con una idea ...

Quiero tomarme un momento para hablar sobre el rediseño del portal. Greyhat.cl ha sido una página con muchos matices que ha evolucionado distintos estilos a lo largo de los años, pero con una idea ...

Todo el mundo habla de lo que el "agentic" coding puede hacer. Pocos hablan de lo que te hace a ti. El ciclo es simpl...

El ecosistema de desarrollo asistido por inteligencia artificial ha experimentado una transformación radical en los ú...

Hace unos días algo curioso me pasó: un LLM decidió empezar a tratarme de "bro". Así, sin más. Como si algo que yo di...

Recientemente fui asignado a tomar un curso intensivo de inteligencia artificial bastante denso aprendiendo desde cer...

En la mitología griega, el centauro no era simplemente un caballo con torso humano pegado encima. Era algo más pertur...

Ya es sabido que en la actualidad que, cuando buscamos en Google cualquier cosa, los resultados son cada vez peores. ...

Aveces siento que todo es una suscripción, y estoy seguro de que haz pensando lo mismo, pero estamos tan acostumbrado...

Continuando con nuestra serie para crear un juego estilo “top-down” en PhaserJS, en esta ocasión traigo el código ...

¿Cuántas veces has oído la frase “Starbucks no vende café, vende la experiencia”? Esto es 100% cierto, pero no solo v...

Mi hija se la pasa por la casa todo el día repitiendo una y otra vez: Bombardiro Crocodilo, Ballerina Cappuccina y Tr...

Llevo años estudiando el budismo, y aunque he estado entrando y saliendo de la filosofía intermitentemente por mucho ...

Cada actualización que hago al juego, me trae nuevas ideas, y puedo investigar más para que el proyecto tenga mejo...

Aunque no seas, o no te consideres, un artista, creo que puedes sacar algo valioso de esta lectura. Así que quédat...

La rápida proliferación de los LLMs (Large Language Modles) ha transofrmado cada aspecto de nuestra vida, y su presen...

Continuando con nuestra serie de creación de juegos en Phaser 3, en la parte 1 hicimos todo lo necesario para prep...

Todo lo hago con mi celular. ¡No puedo vivir sin él! Dependo de mi teléfono para absolutamente todo. No me sé el núme...

En esta serie de posts vamos a construir paso a paso un pequeño juego en 2D. Hoy partimos por lo más esencial: un ...

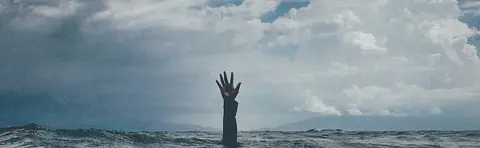

No me siento bien. Hace tiempo que no me siento al 100%. Estoy cansada todo el tiempo, no duermo bien, y todo lo que ...

La inteligencia de fuentes abiertas (OSINT) ha ganado protagonismo en seguridad, defensa, periodismo de investigación...